SSO-Integrationen konsolidieren

Legen Sie die Einstellungen für die einmalige Anmeldung (SSO) für mehrere Konten gleichzeitig fest.

Mit Stripe Organizations schaffen Sie eine zentralisierte Organisation für die Verwaltung und den Betrieb mehrerer Stripe-Konten. Wenn Sie SSO (Single Sign-On) für die Nutzerauthentifizierung konfiguriert haben, müssen Sie darauf achten, dass alle Ihre Stripe-Konten dieselbe SSO-Integration haben. Erst dann können Sie mit dem Onboarding in eine Organisation beginnen. Unabhängig davon, ob Sie Organisationen nutzen oder nicht, empfehlen wir die Konsolidierung von SSO-Integrationen.

Dieser Leitfaden verwendet Okta als Beispiel, um den Prozess der Konsolidierung von SSO-Integrationen über mehrere Konten hinweg zu beschreiben. Sie müssen mehrere Okta-Apps (die jeweils Nutzer/innen für ein separates Stripe-Konto authentifizieren) zu einer einzigen Okta-App konsolidieren, die Nutzer/innen für mehrere Stripe-Konten authentifiziert. Wenn Sie einen anderen Identitätsanbieter verwenden, wenden Sie dieselben Prinzipien unter Verwendung der entsprechenden Konfiguration Ihres IdP an. Wenn Sie Ihre SSO-Integrationen bereits konsolidiert oder Okta ursprünglich als einzelne Integration mit mehreren Konten eingerichtet haben, sind keine weiteren Schritte erforderlich.

Diese Konsolidierung erfordert keine Änderungen an Ihren Gruppenzuweisungen und für Nutzer/innen treten bei der Anmeldung bei Stripe auch keine Ausfallzeiten auf.

Eine Organisation pro Identitätsanbieteranwendung konfigurieren

Wenn Sie SSO für mehrere Organisationen einrichten, sollten Sie nicht dieselbe Identitätsanbieteranwendung für jede Organisation verwenden. Konfigurieren Sie stattdessen eine Identitätsanbieteranwendung für jedes Unternehmen.

Beispiel einer SSO-Einrichtung vor der Konsolidierung

In dieser Anleitung erfahren Sie, wie Sie die SSO-Einstellungen für mehrere Stripe-Konten konsolidieren, die zu einem fiktiven Unternehmen namens Acme Inc. gehören. Acme Inc. verfügt über vier Stripe-Konten mit jeweils einer separaten Okta-App und SSO-Integration:

- Acme Financial

- Acme Travel

- Acme Insurance

- Acme Consulting

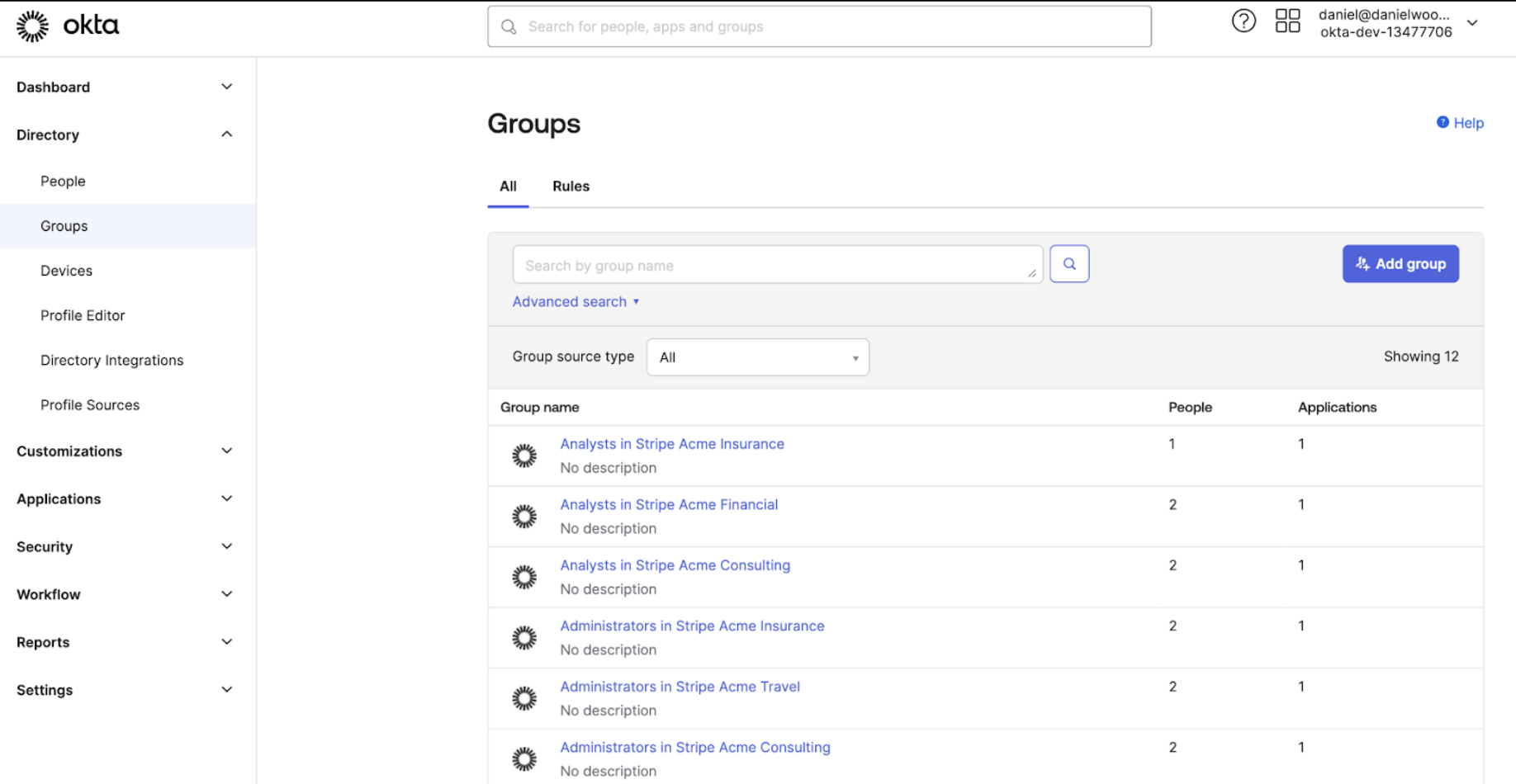

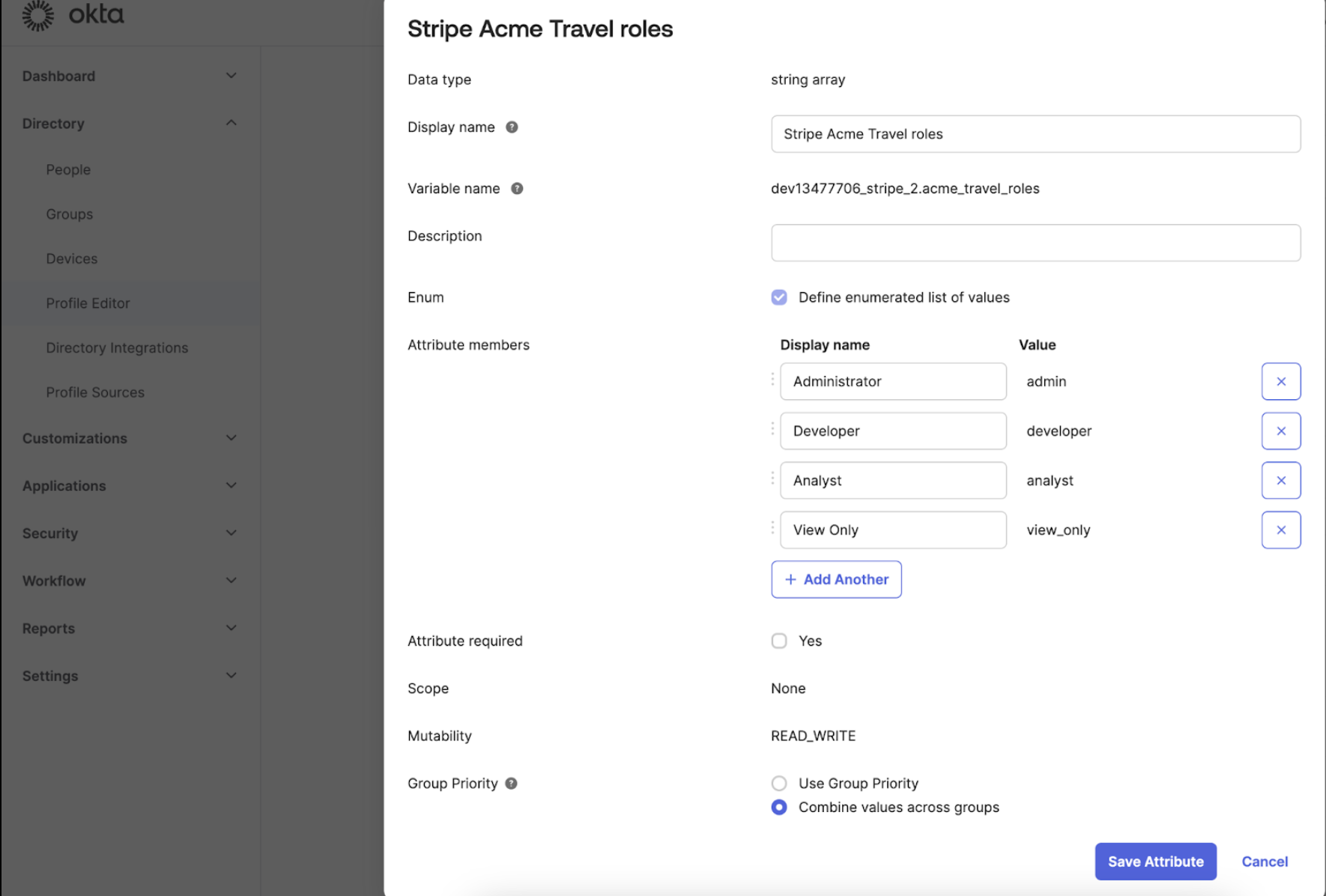

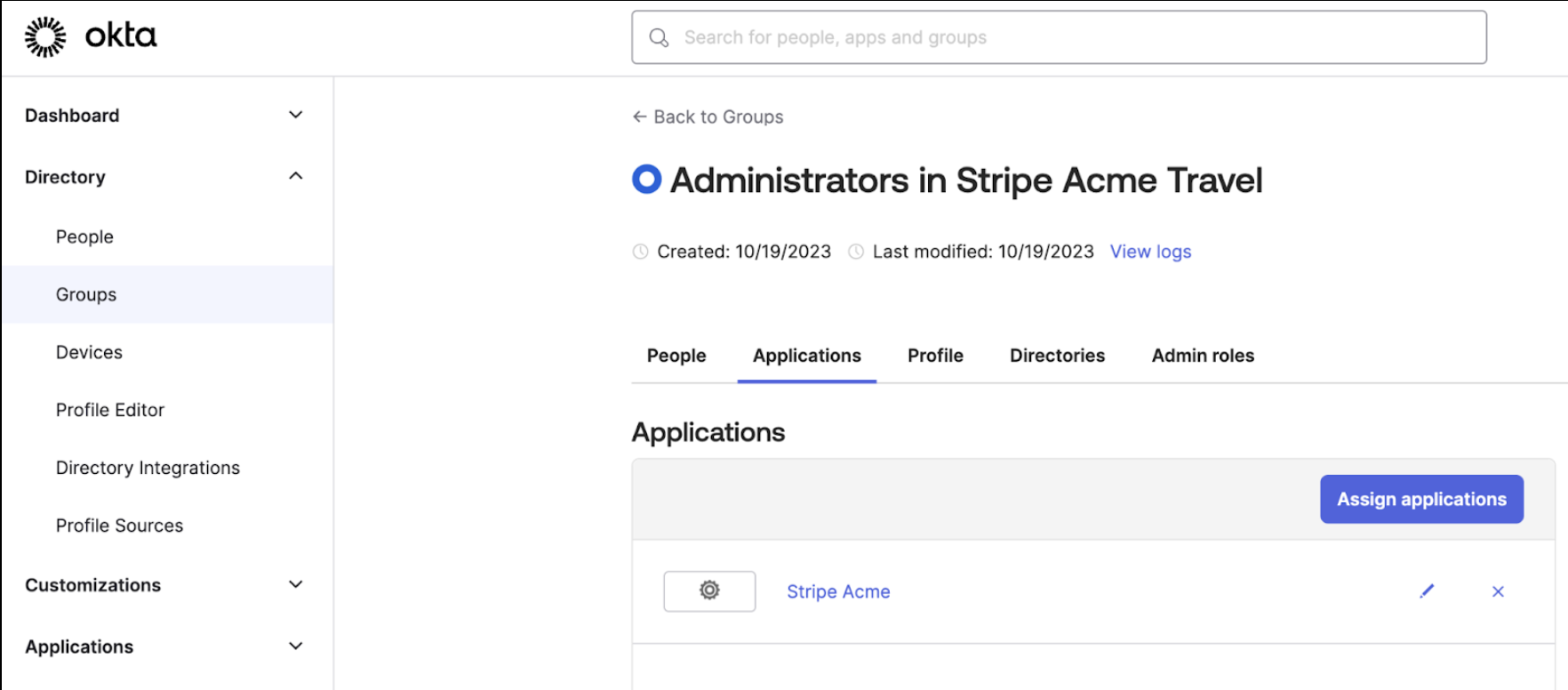

In Okta hat Acme für jede Rolle, die Nutzer/innen in jedem Stripe-Konto benötigen, eine separate Gruppe eingerichtet. Beispiel:

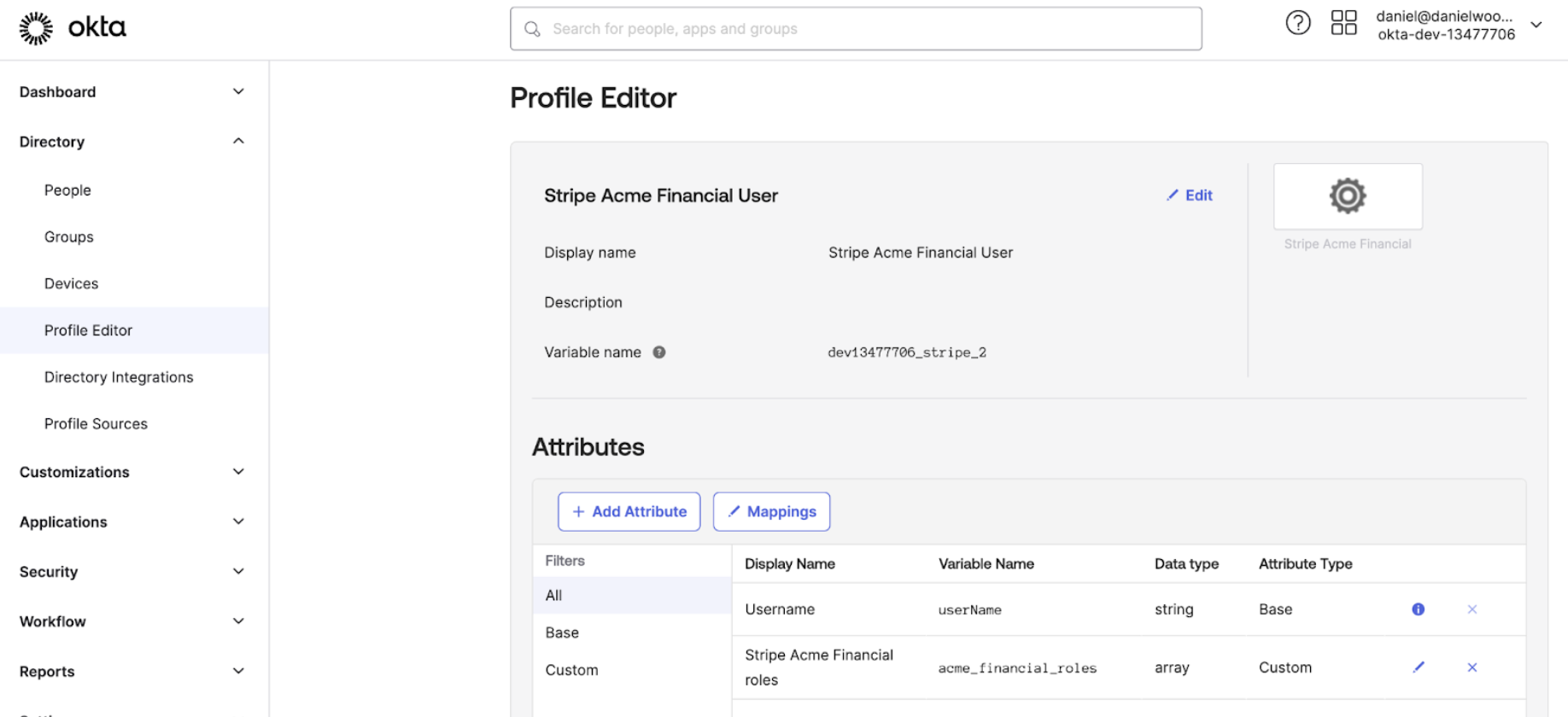

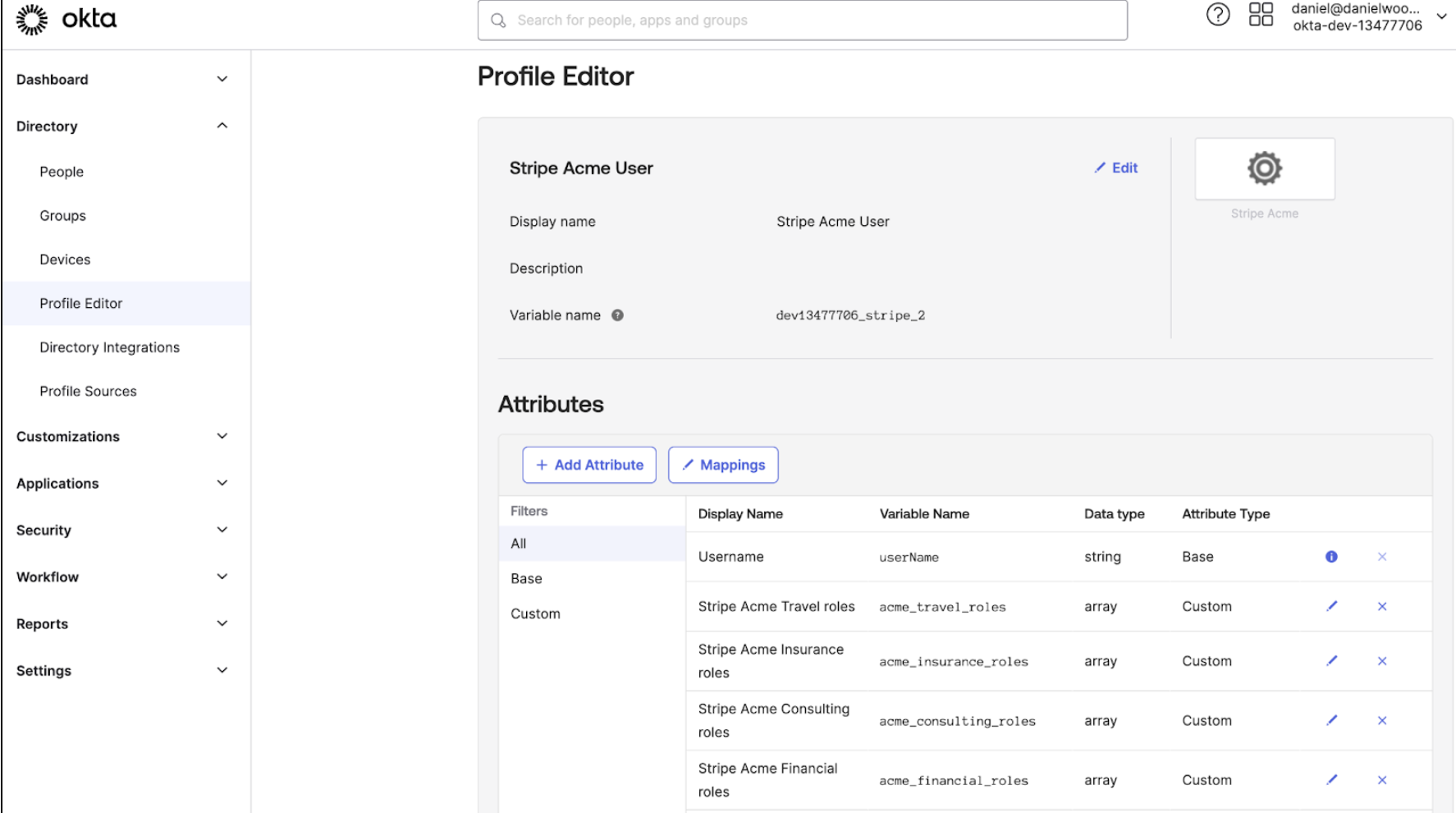

Im Profil-Editor für jede App hat Acme eine Zuordnung für die Rollen eines jeden Stripe-Kontos erstellt:

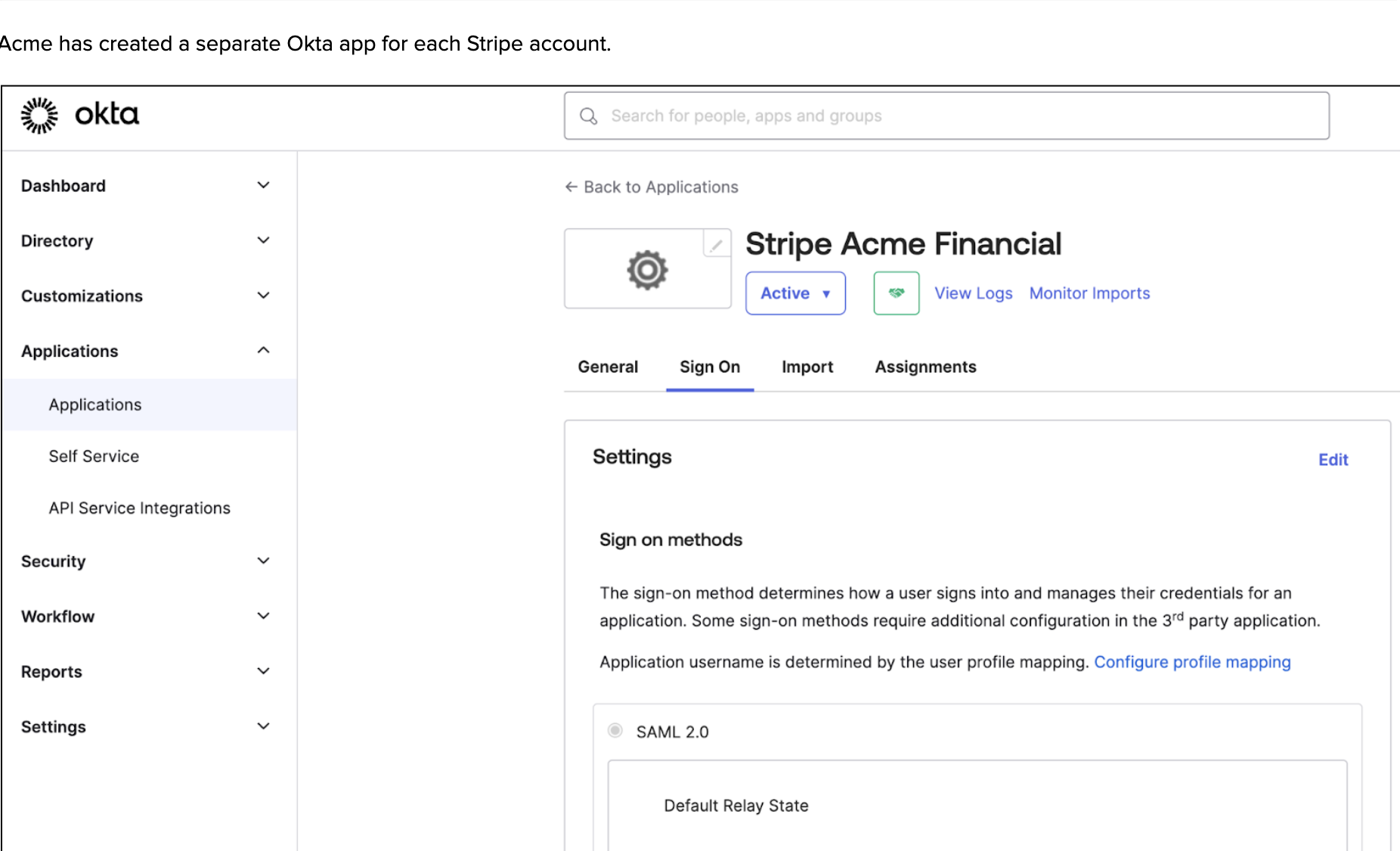

Als Nächstes erstellt Acme eine separate Okta-App für jedes Stripe-Konto.

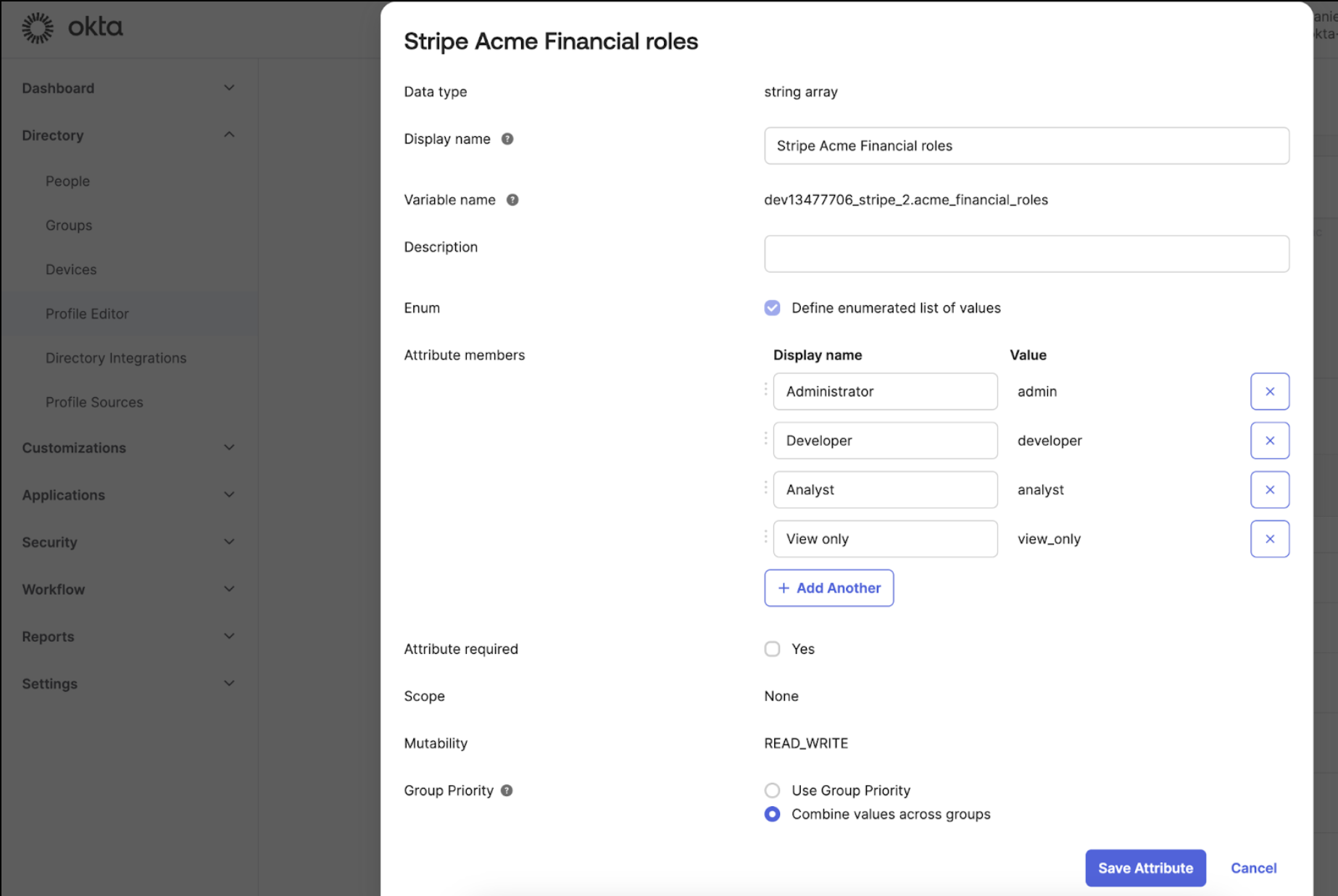

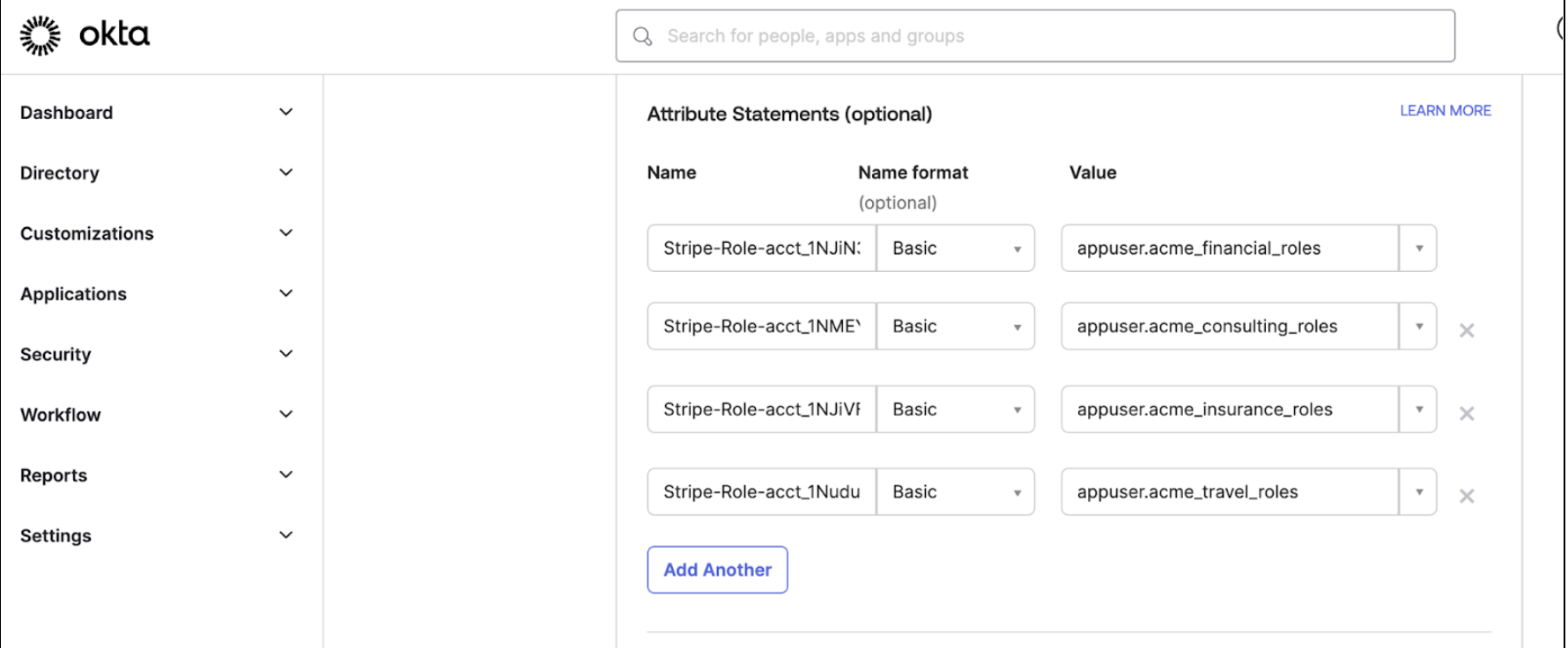

Jedes Konto enthält eine Attributanweisung, das die Nutzerrollen dieses einen Stripe-Kontos definiert.

Um Ihre Konten in Organizations einzubinden, können Ihre Stripe-Konten keine unterschiedlichen Okta-Apps und SSO-Integrationen haben. Sie müssen die Konten aller Okta-Apps in einer Okta-App zusammenführen. Behalten Sie unbedingt die Rollenzuweisungen bei, damit Nutzer/innen Zugang zu bestimmten Stripe-Konten haben.

Primäre Okta-App festlegen

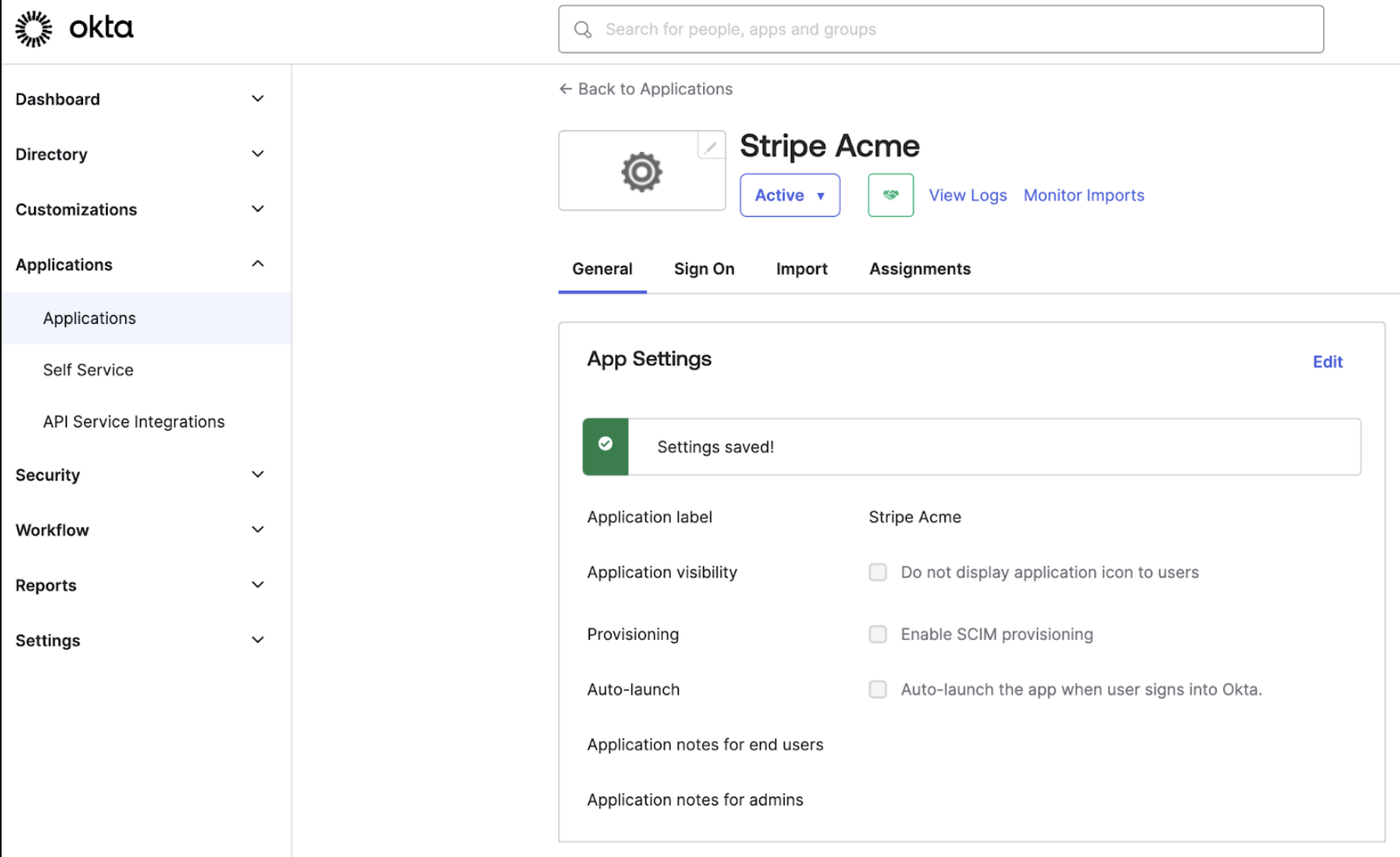

Wählen Sie eine Ihrer bestehenden Okta-Apps als neue primäre Okta-App aus.

Neue Profilzuordnung der Rollen für jedes Stripe-Konto hinzufügen

Erstellen Sie eine neue Attributzuordnung für jedes Ihrer Stripe-Konten. Auf diese Weise können Sie auswählen, auf welche Stripe-Konten Nutzer/innen Zugriff haben, wenn Sie die Gruppen der App zuweisen.

In jeder Profilzuordnung können Sie konfigurieren, welche Rollen zugewiesen werden können. Eine Liste aller Rollen und Werte können Sie auf der Seite Nutzerrollen anzeigen.

Eine Rolle in der neuen primären App zuweisen

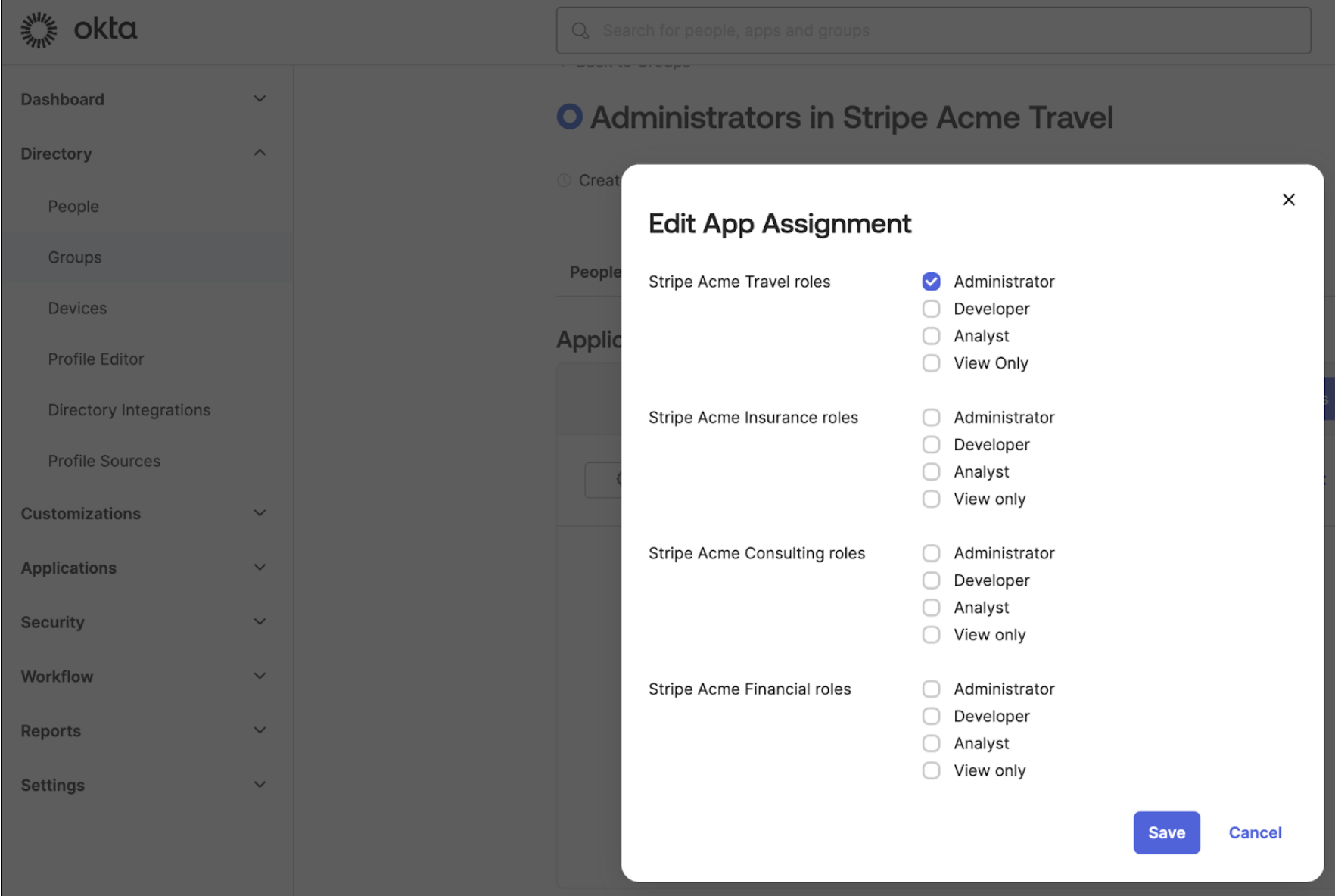

Weisen Sie jede Ihrer Gruppen in Okta der primären App zu und wählen Sie dann Rollen und Konten aus, auf die Nutzer/innen in der Gruppe Zugriff haben.

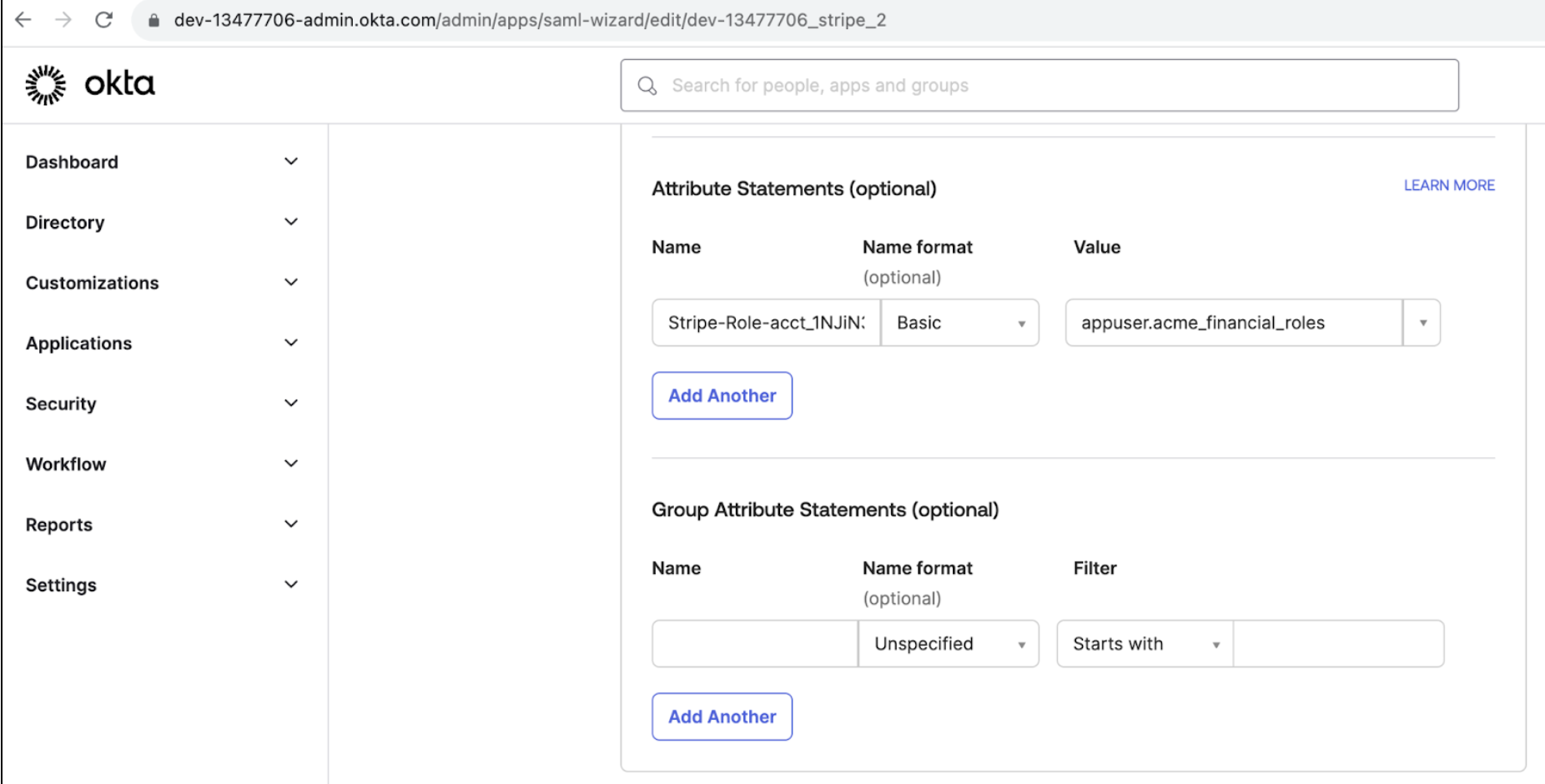

Fügen Sie in jedem Stripe-Konto eine Attributanweisung für die Nutzerrollen hinzu

Benennen Sie in den SAML-Einstellungen Ihrer primären Okta-App jede Attributanweisung entweder mit Stripe-Role-acct_ oder Stripe-Role-org_. Legen Sie den Wert als Profilzuordnung fest, der die Nutzerrollen für dieses Stripe-Konto oder diese Organisation enthält.

Konfigurieren Sie SSO für alle Ihre Stripe-Konten, um Nutzer/innen während der Authentifizierung weiterzuleiten.

Stellen Sie anschließend sicher, dass die SSO-Einstellungen in Stripe für jedes Ihrer Konten auf dieselbe primäre Okta-App verweisen. Dazu können Sie Ihre SSO-Einstellungen für jedes Konto aktualisieren.

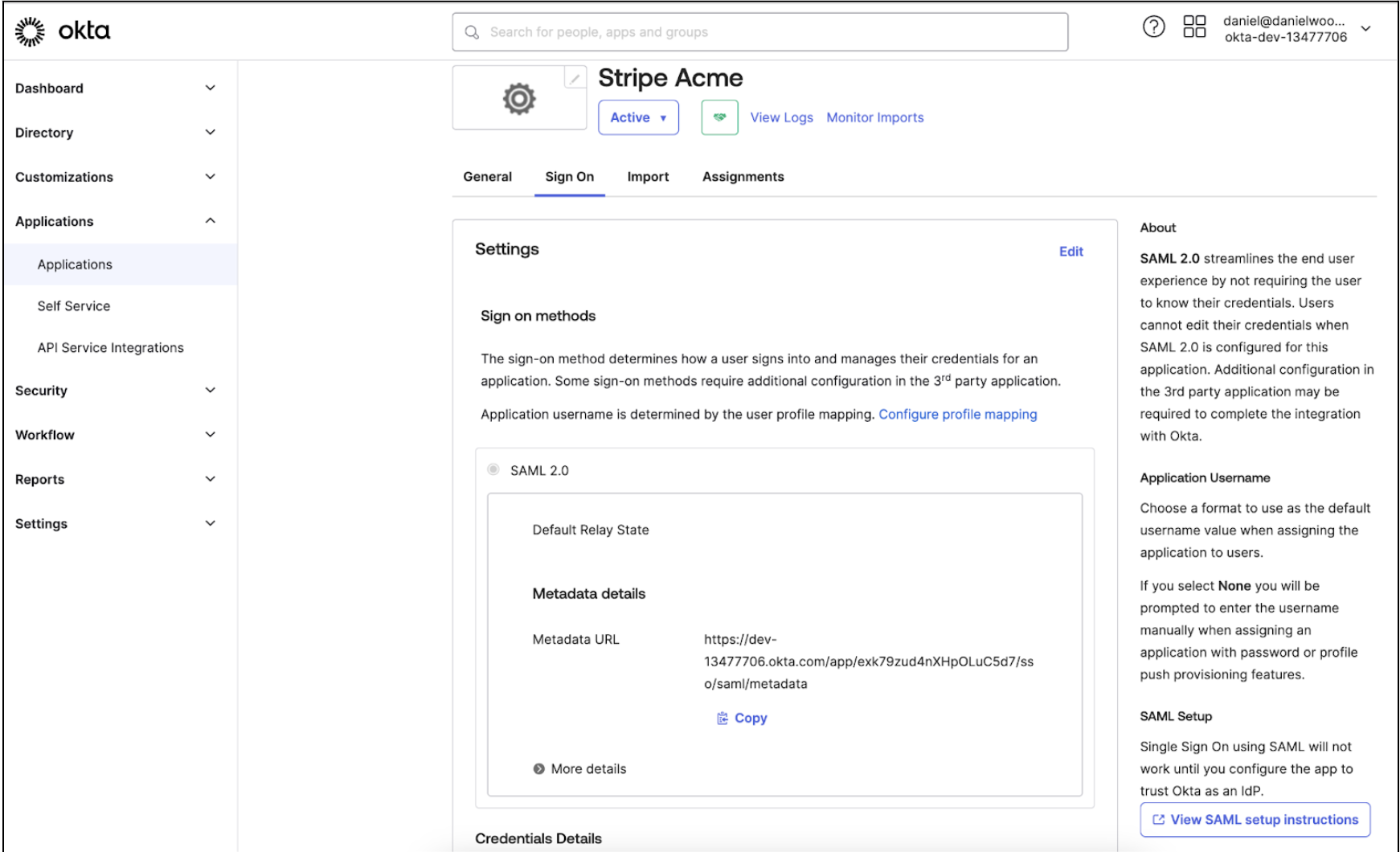

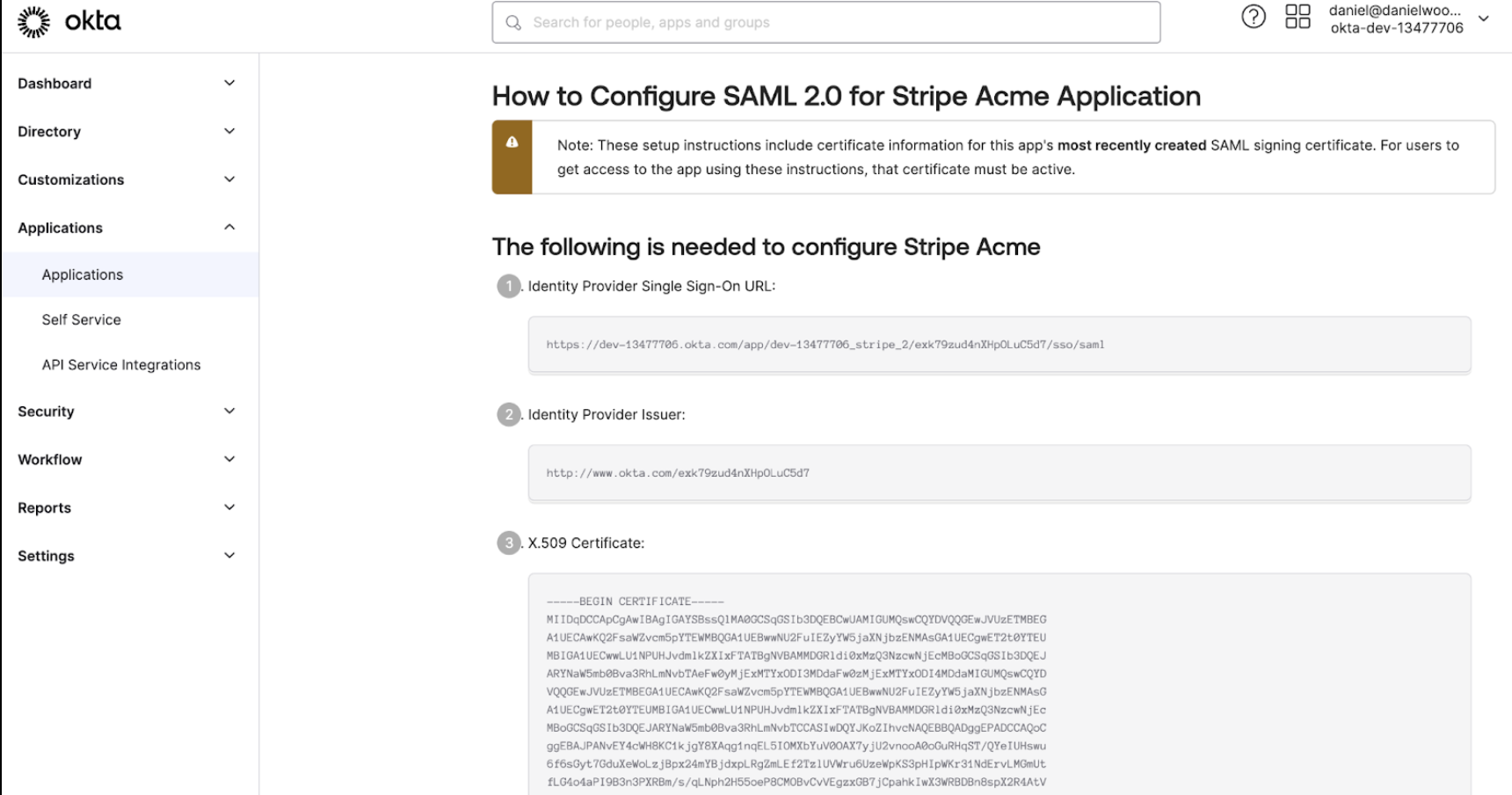

Um die drei Metadaten zu finden, die mit Ihrer primären App verknüpft sind und die Okta von Stripe benötigt, gehen Sie zum Tab Anmelden Ihrer primären App in Okta. Klicken Sie unten rechts auf der Seite auf SAML-Einrichtungsanweisungen anzeigen und kopieren Sie dann die Metadaten.

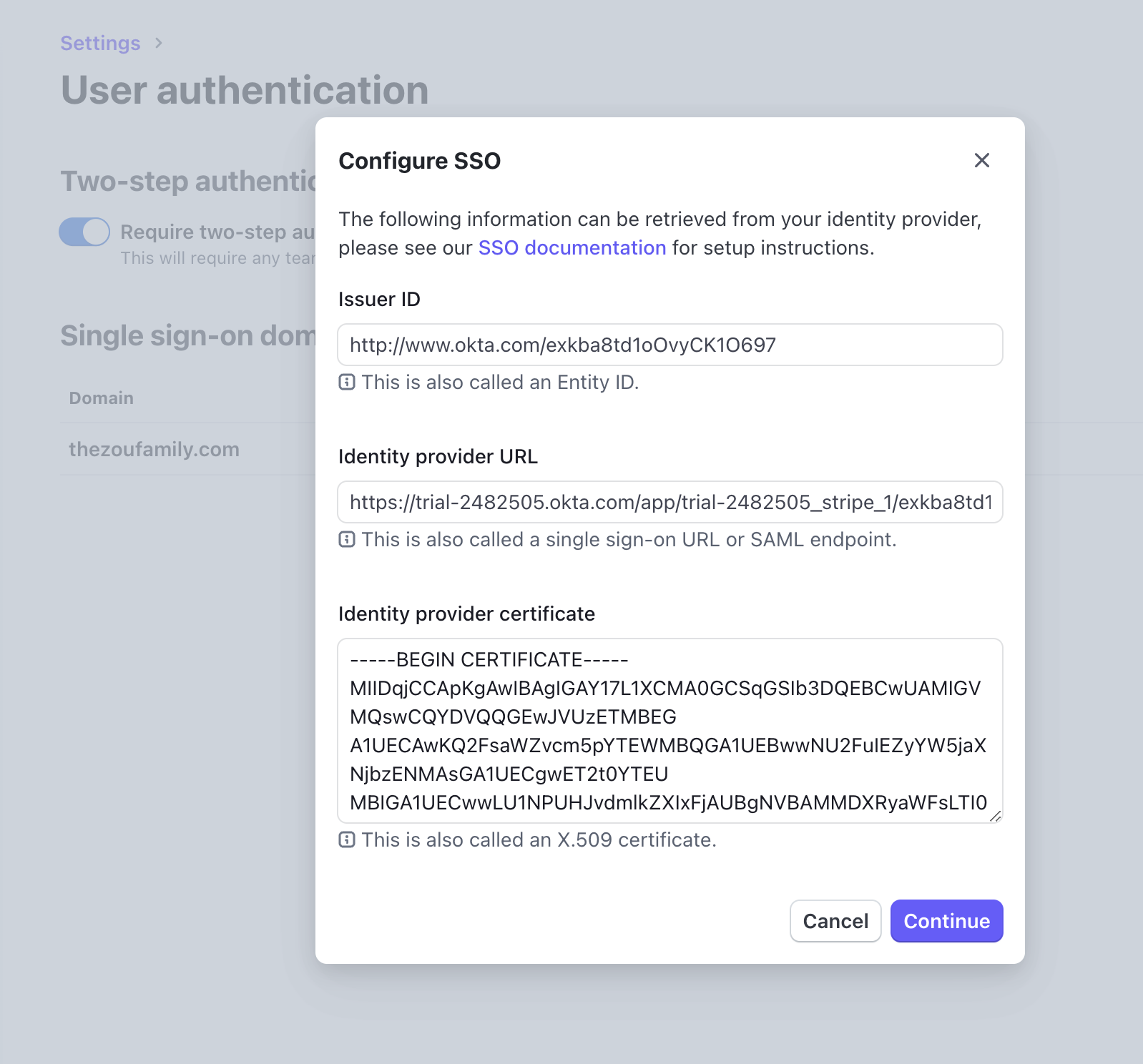

Um in einem Stripe-Konto auf Ihre SSO-Einstellungen zuzugreifen, klicken Sie auf Einstellungen > Team und Sicherheit > Einmalige Anmeldung (SSO). Öffnen Sie dann das mit der Domain verknüpfte Menü und klicken Sie auf Konfiguration bearbeiten. Fügen Sie die Metadaten aus Ihrer primären App in Okta ein.

Nachdem Sie die Metadaten eingefügt und die Änderungen bestätigt haben, können sich Nutzer/innen bei Stripe anmelden, indem sie in Okta auf Ihre primäre App klicken. Verwenden Sie die Kontenauswahl, um in Stripe zwischen Konten zu wechseln.

OptionalLesezeichen in Okta einrichten, um Nutzer/innen zum Stripe-Konto weiterzuleiten

Wenn Sie nicht möchten, dass Nutzer/innen nach der Anmeldung über die primäre Okta-App zwischen Stripe-Konten wechseln müssen, können Sie in Okta für jedes Stripe-Konto eine Lesezeichen-Kachel einrichten. Dadurch können sich Nutzer/innen basierend auf der URL automatisch bei einem bestimmten Stripe-Konto anmelden.

Sehen Sie sich das Format der folgenden URL an. Sie müssen {YOUR_ mit Ihrer korrekten Domain und {acct_ durch die gewünschte Konto-ID ersetzen:

https://dashboard.